前回お知らせした通り、サイバー攻撃は、世界中で猛威を振るっています。

サイバー攻撃を受けると信用失墜や賠償問題など、企業として致命的な損害を

被ってしまうことも少なくありません。

今回はサイバー攻撃の被害事例から、するべき対策を見出していきましょう。

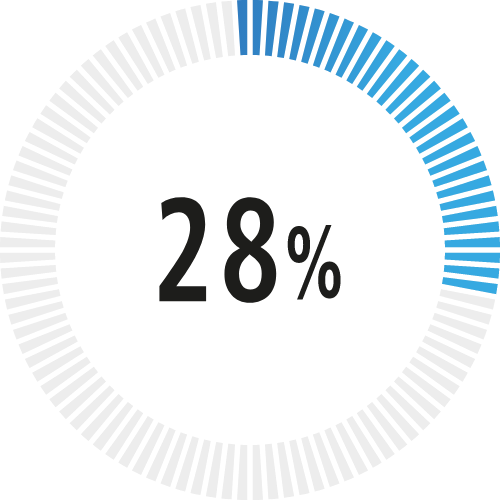

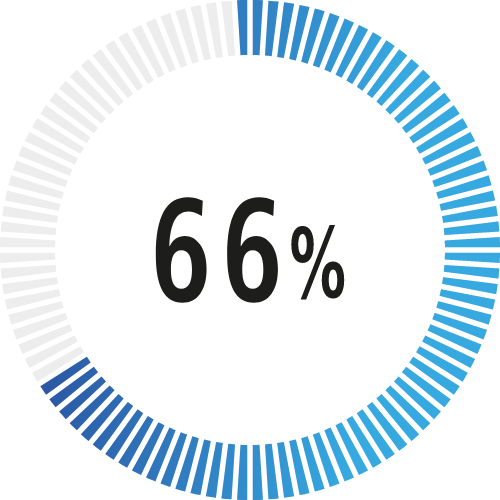

身代金を払った

企業・団体(世界)

身代金を払った

企業・団体(日本)

企業にサイバー攻撃を加えて身代金を要求するランサムウエア被害が世界で拡大するなか、被害を受けた企業の過半が身代金の支払いに応じていることが分かっています。取引先に被害が及ぶなど攻撃の悪質性が高まっていることが要因の一つ。

米セキュリティー大手プルーフポイントが主要7カ国の3600の企業・団体(従業員200人以上)に実施した調査によると2020年に、

・ランサム被害を受けた企業・団体=約2400団体

・身代金を払った企業・団体=約52%(約1200団体)

・国別割合=米国が87%(約410団体)

と最も多く、英国59%(約260団体)、ドイツ54%(約220団体)、日本33%(約50団体)など、

公表されていないけれども身代金に応じている企業が多いのが実態です。

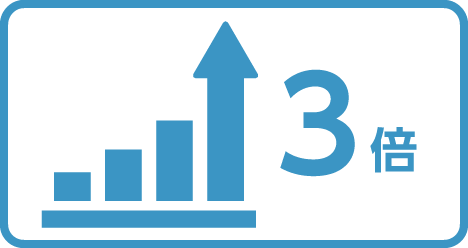

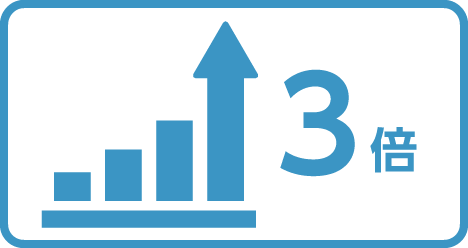

2020年

身代金支払額

(対2019 年比)

米サイバー大手のパロアルトネットワークスの調査によると、世界の企業1社あたりの支払額は20年に31.2万ドル(約3400万円)と19年比3倍に急増。21年1~6月は約57万ドルとさらに拡大が続いています。

標的がインフラや生活産業、大手サプライチェーンなどに広がり、個人情報や機密データを奪うなど悪質な攻撃が急増しています。急ぎ対応しなければ顧客や取引先にも被害が及びかねません。企業は自社の信用低下を避けようと被害隠蔽を図り、支払いに応じてしまっているようです。

サイバー犯罪者の脅迫行為は違法となる一方、被害企業側の支払いを禁じる法律はありません。日本も経済産業省が20年12月に発行した経営者向けの文書で、ランサムウエアについて「金銭の支払いは厳に慎むべきだ」としました。しかし、企業の身代金支払いをすべて禁じるのは容易ではありません。

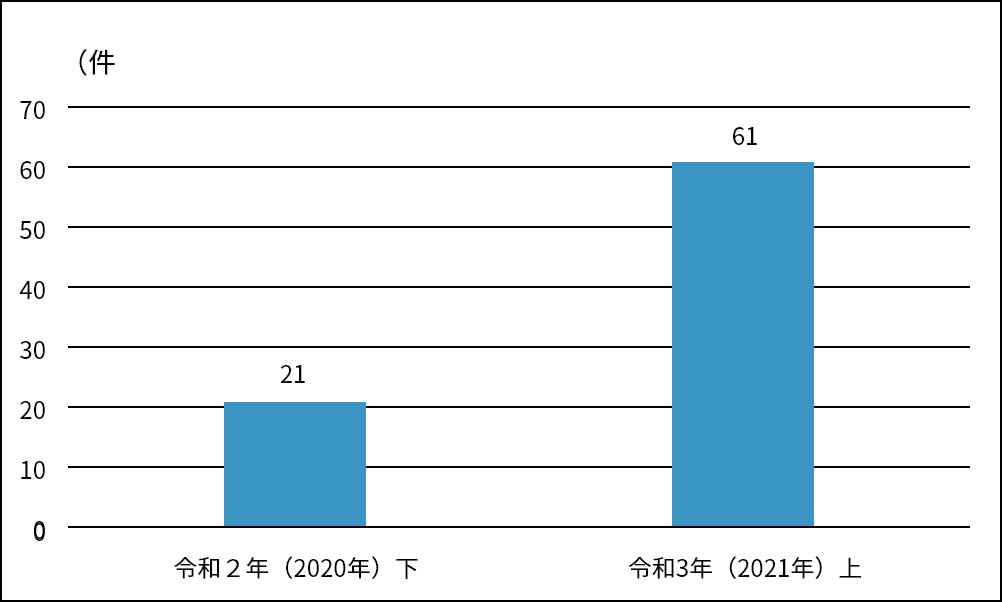

出典:警察庁「令和3年上半期におけるサイバー空間をめぐる脅威の情勢等について」

【図表1:企業・団体等におけるランサムウェア被害の報告件数の推移】(2021年9月9日)

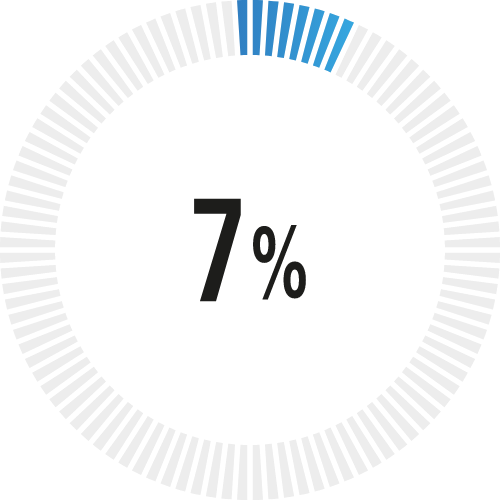

2021年上半期

ランサムウエア被害件数

(対2020 年下半期比)

警察庁の資料によると、企業・団体等におけるランサムウェア被害として、

都道府県警察から警察庁に報告のあった件数は、

・令和3年(2021年)上半期(1月~6月):61件

これは前年下半期(7月~12月)の21件と比べ約3倍という大幅な増加となっています。

上記の61件の内訳を規模別にみると、

・大企業17件

・中小企業40件

・その他4件

と、企業規模を問わずに被害が発生していること、

中小企業の被害件数が多いことがわかります。

ランサムウエア被害件数(2021年1月~6月)

大企業

(17 件)

中小企業

(40 件)

その他

(4 件)

※図中の割合は小数点第1位を四捨五入しているため、統計が必ずしも100にならない

出典:警察庁「令和3年上半期におけるサイバー空間をめぐる脅威の情勢等について」

【図表4:ランサムウェア被害の被害企業・団体等の規模別件数報告】(2021年9月9日)より引用一部改編

2020年は本田技研工業株式会社(ホンダ)や大手ゲームメーカーのカプコン株式会社がランサムウェア被害を受けたことがメディアでも大きく取り上げられました。

2021年に入ってからもランサムウェアによる情報漏洩被害は毎月のように世間を騒がせています。

ここでは、今年10月現在までに国内で起きた主なランサムウェア攻撃事例の一部を紹介します。

これらの事件は2021年に起きたランサムウェア事件のごく一部をピックアップしたものです。

また、下記の企業・団体のセキュリティレベルが低かったのでは決してなく、むしろそれだけランサムウェアによる攻撃を防ぐことが難しくなっていると認識するべきです。

| 2021年 2月 |

総務省や地方自治体など、行政機関からのコンサルティング業務委託先であるランドブレイン株式会社は、不正アクセスによりランサムウェアに感染した結果、 サーバ内に格納していたファイルが暗号化され、個人情報流出の可能性があると発表した。 |

| 2021年 4月 |

コンタクトレンズなどを扱う光学機器大手HOYAのアメリカの子会社が「アストロチーム」と名乗るグループからランサムウェア攻撃を受け、およそ300ギガバイトの財務や顧客情報などの機密データを盗み出したと、ネット上に犯行声明を出される。 |

| 2021年 12月 |

大手ゼネコンの海外グループ会社が、「Revil」と名乗るサイバー犯罪グループによるランサムウェア攻撃を受け、秘密保持契約書や設計図など130万以上のファイルを窃取され、一部をダークウェブ上に公開された。 |

| 2021年 5月 |

センサー機器メーカーの株式会社キーエンスが、「Revil」と名乗るサイバー犯罪グループによるランサムウェア攻撃を受け、海外支店の関係者のパスポート情報が不正公開されるなどの被害が発生。 |

| 2021年 6月 |

富士フイルム株式会社がランサムウェア攻撃による不正なアクセスを受け、影響を受けた可能性のあるすべてのサーバー・パソコンを停止しネットワークの遮断を行う。本件による外部への情報流出の痕跡は認められなかったと報告。 |

| 2021年 8月 |

製粉大手のニップンは、7月にニップン本体の主要な基幹システムサーバーとファイルサーバー、またグループ企業が利用している財務会計システム、販売管理システムなどが同時多発的に暗号化されたことを明かした。被害の対象にはオンラインバックアップを管理するサーバーも含まれていた。システム復旧に時間がかかるため、同社は4月~6月期の 四半期報告書の提出期限を延長することになった。 |

| 2021年 8月 |

都の業務委託先であるコンサルタント会社、オリエンタルコンサルタンツがランサムウェアによる攻撃を受け、東京都の各局が委託していた工事などに関する調査や計画、設計資料など多数のデータが暗号化されたほか、情報流出の可能性があると発表した。これに伴い、埼玉県や千葉県市川市、さらには滋賀県なども関連データ流出の可能性があることを明らかにしている。 |

近年個人情報漏洩のニュースが非常に多く流れるようになり、今でももうあまり驚かないようになってきています。

しかし、企業が引き起こす個人情報の漏洩は、その企業自体に非常に大きなダメージを与えますので、今すぐに対策すべき問題であります。

経営者やIT等の担当者は決して「慣れてしまう」ことなく、「危機的意識を」持つようにしてください。

当項では、情報漏洩に対する意識を啓蒙するため最近のニュース情報を整理致します。貴社の対策のためにぜひお役立てください。

| 日付 | 法人・団体名 | 件数・人数 | 漏洩原因 | 漏洩内容・詳細・二次被害(悪用)など |

|---|---|---|---|---|

| 2021年 12月 |

LINE Pay 株式会社 |

133,484件 | 不適切な 情報管理 |

13万3484アカウントの一部決済情報がソースコード共有サイト「GitHub」上で閲覧できる状態になる。 |

| 2021年 12月 |

株式会社 ドワンゴ |

未発表 | サイバー攻撃 | 同社が提供する動画サービス「ニコニコ動画」などへログインするために必要なニコニコアカウントに対して、外部からのリスト型攻撃が確認されたと明らかにしました。同リスト型攻撃とは、セキュリティ上問題のあるサイトなどから流出したログイン情報(ID・パスワードなど)を不正入手し、別のサービスに対して利用することでなりすましログインを試みるサイバー攻撃です。 |

| 2021年 12月 |

沖電気 株式会社 |

未発表 | サイバー攻撃 | 同社サーバーが何者かのサイバー攻撃を受け、情報流出が発生した可能性があると明らかにしました。現在は被害規模の特定などに向け調査を進めている状況で、顧客情報の流出の有無は明らかでないとのこと。ただし一部のデータが不正に読みだされた形跡もあり、何らかの情報が流出している可能性が生じています。 |

| 2021年 12月 |

株式会社 リニカル |

96,000件 (社員情報・ 人事情報 約125,000件) |

サイバー攻撃 | 2021年12月6日、同社が運用する社内サーバーが外部からのサイバー攻撃により個人情報流出の可能性が生じていた問題について、日中韓台の採用応募者や株主情報等約96,000件、日欧中韓台の社員情報・人事情報約125,000件および臨床試験関連文章や営業データなどの流出可能性が判明したと明らかにした。 |

| 2021年 11月 |

株式会社 グラウンド ワークス |

17,828名 | サイバー攻撃 | 2021年11月30日、同社が運営するオンラインショップ「EVANGELION STORE(以下;被害サイト)」が何者かのサイバー攻撃を受けたことにより、過去被害サイトでクレジットカード決済したユーザー17,828名のカード情報およびログイン情報が流出した可能性があると明らかにした。 |

| 2021年 11月 |

株式会社 杏林堂薬局 |

6,882件 | サイバー攻撃 | 2021年11月10日、同社の公式オンラインショップ「杏林堂オンラインショップ」の運営委託先である株式会社ジーアールのサーバーが不正アクセスを受けた問題に関連し、同社実店舗で商品を予約したユーザーのクレジットカード情報322件および顧客情報6,882件が流出した可能性があると明らかにした。 |

| 2021年 11月 |

理化学研究所 | 約1万 4,000件 |

サイバー攻撃 | 2021年11月5日、職員の教育や研修に使用する学習管理システムに対する外部からのサイバー攻撃が発生し、サービスに登録していた理研関係者の個人情報約が流出した可能性があると明らかにした。 |

| 2021年 11月 |

株式会社 ライトオン |

24万7,600件 | サイバー攻撃 | 2021年11月4日、同社が運営する衣料品通販サイト「ライトオン公式オンラインショップ」が何者かのサイバー攻撃を受けたことにより、同サイトおよび店舗の会員ユーザー24万7,600人分の個人情報が流出したと明らかにした。 |

| 2021年 11月 |

株式会社 ヴァンドーム ヤマダ |

2,715件 | 不正アクセス | 2021年11月25日、同社が運営するオンラインショップ「ヴァンドームジュエリーオンラインストア」が何者かのサイバー攻撃を受けたことにより、過去「ヴァンドームジュエリーオンラインストア」にてカード決済したユーザーのクレジットカード情報2,715件が流出した可能性があると明らかにした。 |

「サイバーセキュリティ経営ガイドライン」は、サイバー攻撃から企業を守る観点で、経済産業省と独立行政法人情報処理推進機構(IPA)が策定公開した資料です。冒頭から“サイバーセキュリティは経営問題”と定義し、経営者を中心とした組織的な対策の見直し・強化を求めています。

・「サイバーセキュリティ経営の3原則」

・「サイバーセキュリティ経営の重要10項目」

で構成されており、システム面、運用面、組織面など総合的な対応が必要です。

※以下 経済産業省「サイバーセキュリティ経営ガイドライン Ver2.0」より一部引用しています。

経営者は、以下の3原則を認識し、対策を進めることが重要である。

経営者は、責任者となる担当幹部(CISO等)に対して、以下の10項目を指示し、着実に実施させるとともに、実施内容についてCISO等から定期的に報告を受けることが必要である。自組織での対応が困難な項目については、外部委託によって実施することも検討する。

システムがサイバー攻撃を受けた際に影響を最小化し、元の状態に戻す仕組みや能力のことを「サイバーレジリエンス」と言います。最近のサイバー攻撃は企業に深刻な影響を与え、事業の継続性を脅かすものとなってきています。このため「復元力(=レジリエンス」)を高めることによって早期に正常な環境を取り戻し、通常の業務を再開できるようにするという考え方です。

既存のセキュリティ対策は、あくまで「サイバー脅威への対応」です。これに対し、サイバーレジリエンスは「事業の継続性」を重視しています。サイバーレジリエンスの考え方では、セキュリティインシデントへの対応には、経営層の判断が必須となります。

セキュリティインシデントが自社の事業継続性にどのような影響を与えるのか、ビジネスの視点で見極める必要があります。

サイバーレジリエンスの向上のために何をすべきなのだろうか?これにはいくつかの観点がありますが、まず意識したいのは、

・現状の把握と迅速なサイバー攻撃の検知です。

このサイバー攻撃の検知や対処のための組織として、多くの企業で設立されているのが「CSIRT」(Computer Security Incident Response Team)です。

具体的なCSIRTの役割としては、

・IT環境の監視

・サイバー攻撃の検知

・攻撃を受けた際の調査や復旧作業

などが挙げられます。

とはいえ、これらの業務には高いレベルの専門知識が求められるため、すべてを自社で対応することは困難です。そこでポイントとなるのがセキュリティソリューションやサービスの活用(=アウトソーシング)です。